As multidões podem ajudá-lo a identificar a pessoa que o segue para que você possa denunciar a descrição à polícia. Se você chamar a polícia e descobrir que está sendo seguido por um policial disfarçado, eles provavelmente vão recuar. Se for alguém empregado pelo governo, provavelmente será preso pela polícia. Se for um detetive particular, pode ser que ele seja jogado no recibo e você seja informado sobre o que está acontecendo.

Se você estiver usando o Windows, pressione Ctrl+⇧Mudança+Esc para abrir o Gerenciador de Tarefas. Confira a seção Processos ou Processos em segundo plano e fique atento a processos desconhecidos. Google tudo desconhecido para ver se algum keylogger está ativo. Se você usa um Mac, abra o Monitor de Atividade. Você pode encontrar este programa na pasta Ferramentas na pasta Aplicativos. Visualize todos os processos em execução e observe qualquer coisa que pareça desconhecida para você. Use o Google para descobrir se eles são maliciosos ou não. Os processos dos keyloggers geralmente consomem muitos recursos do sistema, pois precisam rastrear uma quantidade razoável de informações.

Verifique se você está sendo sombreado

Contente

Já sentiu como se estivesse sendo observado? Se você suspeitar que está sendo perseguido, provavelmente ficará muito tenso com isso. Como você sabe em quem confiar? Com um pouco de atenção, você provavelmente pode dizer se a ameaça é real ou não, ou apenas na sua cabeça. Veja a Etapa 1 abaixo para saber como descobrir se alguém está seguindo você e como se livrar dessa pessoa, como investigar se seu telefone está sendo grampeado e como proteger seus e-mails.

Degraus

Método 1 de 3: Verifique se você está sendo rastreado

1. Pergunte a si mesmo por que alguém iria querer segui-lo. Rastrear alguém leva tempo e recursos, e a maioria das autoridades locais não perderá tempo rastreando cidadãos comuns. Detetives particulares e um ex irritado são uma questão totalmente diferente. Antes de ficar paranóico, pergunte a si mesmo se há algo que você deve ter medo.

2. Tome cuidado. A chave principal para descobrir se você está sendo sombreado é ficar alerta o tempo todo ao seu redor. Não fique com o nariz no celular o tempo todo. Mantenha os olhos abertos e monitore o mundo ao seu redor. Se você não prestar atenção, nunca saberá se está sendo seguido.

3. Não olhe por cima do ombro o tempo todo. Quando você começar a exibir um comportamento suspeito, a pessoa que está seguindo você notará e se distanciará ou deixará de segui-lo para tentar novamente mais tarde. Se você sente que está sendo seguido, continue fingindo que não sabe.

4. Diminua seu ritmo. Isso se aplica tanto para caminhar quanto para dirigir. Ao caminhar, diminua a velocidade e olhe as vitrines ou no celular. Certifique-se de ficar de olho em seus arredores enquanto faz isso. Se estiver dirigindo, mude para a faixa lenta e mantenha o limite de velocidade.

5. Chame a polícia. Se você acha que está realmente sendo seguido e que está em perigo, chame imediatamente a polícia. Tente ficar em lugares públicos e lotados enquanto aguarda a resposta da polícia.

6. Não entrar em pânico. Se você suspeita que está sendo seguido, correr rápido ou enlouquecer é a coisa mais idiota que você pode fazer. Não apenas as pessoas que o seguem serão alertadas, mas você também corre o risco de se envolver em um acidente.

7. Mude seus padrões regulares. Desligue em algum lugar e dirija de volta para a estrada. Se estiver andando, caminhe novamente pelo quarteirão residencial. Normalmente, isso incomodará a pessoa que o segue ou alertará que você sabe que está sendo seguido.

8. Não siga o seguidor você mesmo. Algumas pessoas sugerem seguir a pessoa que está seguindo você para ter uma ideia melhor de com quem você está lidando, mas isso geralmente não é uma boa ideia e pode ser muito perigoso.

Método 2 de 3: Descubra se seu telefone está sendo grampeado

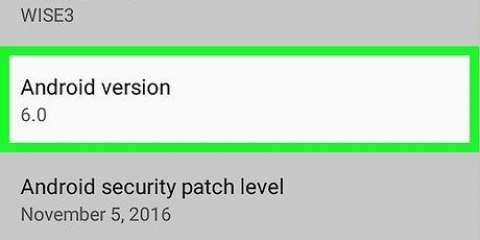

1. Entenda como o software espião funciona. O software de espionagem é instalado em um smartphone sem o conhecimento do usuário. Em seguida, ele pode enviar localização GPS, chamadas telefônicas, mensagens de texto e mais informações. É incrivelmente improvável que seu telefone tenha esse software instalado por uma parte mal-intencionada, mas as etapas a seguir garantirão que você saiba com certeza.

2. Verifique o comportamento do seu telefone. Seu telefone está agindo estranho? Acende quando você não está usando, desliga assim ou faz barulhos sonoros? Todos os telefones se comportam de forma estranha de tempos em tempos, mas se houver um padrão, seu telefone pode ter um spyware instalado.

3. Fique de olho na sua bateria. Muitos spywares sobrecarregarão sua bateria. Isso pode ser difícil de perceber, especialmente porque a bateria do seu telefone naturalmente se tornará menos eficiente ao longo do tempo. Fique atento a mudanças drásticas na duração da bateria, pois esse é um indicador melhor da presença de programas que a estão esgotando.

4. Preste atenção aos ruídos de fundo ao ligar. Muitas vezes, o ruído de fundo ocorre naturalmente como um subproduto de uma conexão ruim, mas se você ouvir estática constante, cliques e bipes durante as chamadas, isso pode ser uma possível indicação de que o software de gravação está sendo executado no telefone. Isso ocorre porque alguns softwares de gravação de chamadas se comportam como uma chamada em grupo.

5. Cuidado com mensagens de texto estranhas. Muitos softwares espiões são controlados por mensagens de texto criptografadas. Se o programa não funcionar corretamente, você poderá receber essas mensagens em sua caixa de entrada. Se você receber mensagens com combinações aleatórias de letras e números, seu telefone pode estar infectado com software espião.

6. Verifique seu uso de dados. Muitos programas de espionagem, especialmente os mais baratos, usarão sua conexão para enviar dados coletados. Use um aplicativo de gerenciamento de dados para acompanhar quais aplicativos estão usando o tráfego de dados e quanto. Se forem enviados dados que você não conhece, pode ser que o software espião esteja instalado.

7. Verifique se há um jailbreak. Se você tem um iPhone, a única maneira de instalar um software espião nele é fazer o jailbreak do telefone. Procure por aplicativos Installer, Cydia ou Icy em qualquer uma de suas telas iniciais. Se você vir algum desses aplicativos ou aplicativos instalados de uma fonte que não seja a Apple Store, seu telefone foi invadido e pode ter spyware instalado nele.

Você pode restaurar facilmente um jailbreak do iPhone. Isso removerá todos os aplicativos que dependem de jailbreak, o que significa que todos os softwares espiões serão desativados. Veja como para obter instruções detalhadas sobre como restaurar seu iPhone.

8. Use engano. Se você sentir que suas conversas estão sendo ouvidas por alguém que você conhece, você pode pegá-las espalhando deliberadamente informações falsas. Ligue para um amigo em quem você confia e diga algo crível, mas não verdadeiro, seja sobre sua agenda, sua vida ou qualquer outra coisa. Se você descobrir em algum momento que pessoas que você conhece têm essa informação, então você sabe que alguém está ouvindo.

Método 3 de 3: Verifique se seu e-mail e computador estão sendo monitorados

1. Tenha certeza de que todos os computadores do local de trabalho são monitorados. A maioria das grandes empresas tem cláusulas no local de trabalho que permitem monitorar quais sites você visita, quais e-mails você envia e quais programas você executa. Verifique com seu departamento de TI se você deseja ver este acordo, mas apenas assuma que nada que você faz no trabalho é privado.

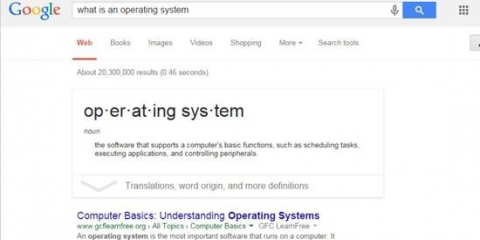

2. Verifique se há keyloggers. Keyloggers são programas que rastreiam cada pressionamento de tecla que você faz no seu computador. Eles podem ser usados para reconstrução de e-mail e roubo de senha. Os keyloggers são executados em segundo plano e não mostram ícones da bandeja do sistema ou outras indicações óbvias de que algo está acontecendo.

3. Instale seu próprio software de rastreamento de e-mail. Programas como ReadNotify colocam imagens pequenas e invisíveis em seu e-mail para que você possa rastrear quando o e-mail foi aberto, por quanto tempo foi aberto e se foi encaminhado. Isso pode ser muito útil se você estiver convencido de que alguém está interceptando suas mensagens, pois você pode rastrear os endereços IP que abriram o e-mail.

4. Use criptografia para seu e-mail. Se você está realmente preocupado com a possibilidade de uma pessoa não autorizada ler seu e-mail, você pode mudar para um cliente de e-mail que possa criptografar suas mensagens. Seu email será criptografado e apenas os destinatários que você designar poderão descriptografá-lo. Isso pode ser um pouco trabalhoso de configurar, mas é essencial se você estiver tentando proteger informações altamente confidenciais. Consulte as instruções para obter instruções sobre como configurar o e-mail criptografado.

Pontas

As chances de você estar sob supervisão profissional são extremamente pequenas, então tente não ficar muito paranóico.

Artigos sobre o tópico "Verifique se você está sendo sombreado"

Оцените, пожалуйста статью

Similar

Popular