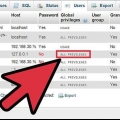

BSSID canal ESSID (Nome AP) Aqui estão os resultados que encontramos para este artigo: BSSID 00:17:3F:76:36:6E Canal número 1 ESSID (Nome AP)Suleman

Nota: É ilegal invadir uma rede que não pertence a você. Pense bem nas consequências. Muitos programas `sniffing` como Wireshark (anteriormente Ethereal), Airsnort e Kismet estão disponíveis como código fonte. Você precisa de algum conhecimento de compilação de código-fonte para Linux ou Windows para usar Airsnort ou Kismet. Com o Wireshark você pode escolher entre baixar um instalador ou o código fonte. Você pode encontrar as versões compiladas da maioria dos programas na internet.

Quebrar criptografia wep

Contente

Não importa qual criptografia você deseja quebrar, você sempre precisa saber algumas coisas primeiro. Primeiro, você deve saber que a criptografia é usada. Em seguida, você precisa saber como a criptografia funciona. Neste artigo você pode ler como você pode quebrar a criptografia com um programa que pode visualizar e analisar o tráfego de dados em uma rede, ou um `packet sniffer`.

Degraus

1. Usar Linux. O Windows não pode analisar dados WEP, mas se o seu sistema operacional for Windows, você poderá usar um CD do Linux como disco de inicialização.

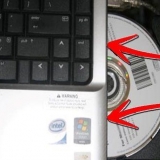

2. Baixe um `packet sniffer`. Backtrack é um programa amplamente utilizado para analisar dados WEP. Baixe o arquivo iso e grave a imagem do disco em um CD ou DVD. Você usará isso como um disco de inicialização.

3. Inicializar Linux e Backtrack. Use seu disco de inicialização recém-gravado.

Nota: Você não precisa instalar este sistema operacional em seu disco rígido. Isso significa que, se você fechar o Backtrack, todos os dados desaparecerão.

4. Selecione a opção de inicialização desejada. Na janela Backtrack que se abre após a inicialização do computador, você pode usar as teclas de seta para escolher entre várias opções. Neste artigo escolhemos a primeira opção.

5. Carregar a interface gráfica com um comando. Backtrack foi iniciado a partir de uma interface de prompt de comando. Para alterar isso para uma interface gráfica, digite o comando "startx" (sem aspas).

6. Clique no botão do terminal no canto inferior esquerdo da janela. Esta é a quinta opção.

7. Aguarde a janela do terminal Linux abrir.

8. Veja o tipo de WLAN. Digite o seguinte comando: "airmon-ng" (sem aspas). Agora você deve ver abaixo "interface" ficar de pé: "wlan0" ou algo parecido.

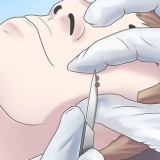

9. Colete todas as informações necessárias do ponto de acesso. Digite o seguinte comando:"airodump-ng wlan0" (sem aspas).Agora você deve ver três coisas:

10. Digite o seguinte comando:"airodump-ng -w wep -c 1 -- bssid 00:17:3F:76:36:6E wlan0" (sem aspas). Neste exemplo, usaremos as informações como acabamos de encontrar, você precisará inserir os dados que encontrou.

11. Aguarde o início da configuração.

12. Abra uma nova janela de terminal. Digite o seguinte comando, inserindo os valores encontrados para BSSID, Canal e ESSID:"aireplay-ng -1 0 –a 00:17:3f:76:36:6E wlan0" (sem aspas).

13. Abra uma nova janela de terminal novamente. Digite o seguinte comando: "aireplay-ng -3 –b 00:17:3f:76:36:6e wlan0" (sem aspas).

14. Aguarde o início da configuração.

15. Volte para a primeira janela do terminal.

16. Aguarde os dados nesta janela atingirem 30 mil ou mais. Isso leva de 15 minutos a uma hora, dependendo do sinal sem fio, do hardware e do número de usuários do ponto de acesso.

17. Vá para a terceira janela do terminal e pressione Ctrl + c.

18. Traga os diretórios. Digite o seguinte comando: "diretório" (sem aspas). Agora você pode ver os diretórios salvos durante a descriptografia.

19. Use um arquivo cap. Neste exemplo seria: "aircrack-ng web-02.boné" (sem aspas). A configuração que você vê abaixo será iniciada.

20. Quebre a chave WEP. Quando esta configuração estiver concluída, você poderá quebrar a chave. Neste exemplo, a chave era {ADA2D18D2E}.

Pontas

Avisos

- Use as informações deste artigo para testar a criptografia de sua própria rede ou, com permissão, da rede de outra pessoa. Tentar invadir as redes de outras pessoas sem permissão é ilegal.

- Sua placa de rede deve atender a determinados requisitos para poder usar esses programas.

Necessidades

- Um computador

- Conhecimento de computadores

- Uma placa de rede funcionando corretamente

- Um CD ou DVD do Linux que você usa como disco de inicialização

- Um programa de `cheirar pacotes`

Artigos sobre o tópico "Quebrar criptografia wep"

Оцените, пожалуйста статью

Popular